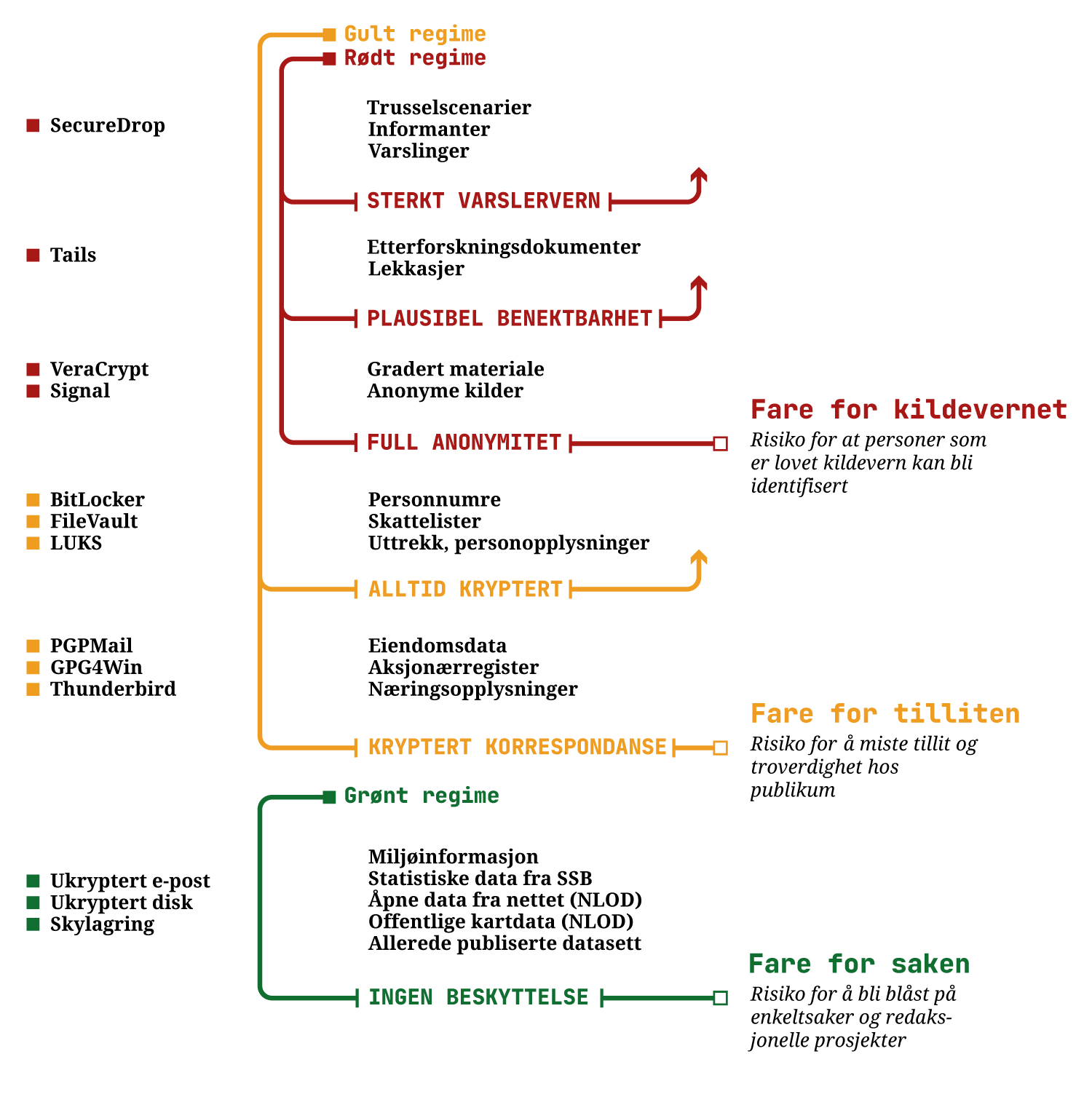

Skjematisk fremstilling av hvordan ulike scenarier kan plasseres inn i et av tre sikkerhetsregimer. Kolonnen til venstre gir eksempler på verktøy som kan være relevante for hvert regime.

(Illustrasjon: Espen Andersen, Kommunal Rapport)

Risikonivåer

Upublisert materiale skal sikres mot at utenforstående får tilgang til det ved et uhell eller gjennom datainnbrudd. Hvor omfattende forholdsregler man tar for å unngå det avhenger av materialets natur og antatt risiko ved en eventuell lekkasje.

Litt forenklet kan man si at en feilsendt e-post med sakslisten for neste dags avis antakelig får færre alvorlige konsekvenser enn om det hadde vært svar-e-posten din til en anonym varsler som har risikert mye ved å kontakte deg.

Vi har satt opp tre sikkerhetsnivåer eller regimer som gir en pekepinn mot hvilke tiltak som kan være aktuelle for ulike scenarier.

- Rødt regime - når en lekkasje av upublisert materiale truer kildevernet, eller setter mennesker i fare.

- Gult regime - når en lekkasje av upublisert materiale først og fremst truer tilliten og troverdigheten til pressen, og/eller fører til innstramminger i tilgangen på offentlige data.

- Grønt regime - når en lekkasje av upublisert materiale ikke har alvorlige konsekvenser, selv om de eventuelt kan avsløre for utenforstående hvilke redaksjonelle saker som er under arbeid.

Figur 1 er en forenkling. Den gjør en grovinndeling som hverken er uttømmende eller kategorisk. Ingen saker er like. Sikkerheten må alltid vurderes individuelt og fortløpende for hvert prosjekt redaksjonen går i gang med.

Venstre kolonne i figur 1 viser et lite utvalg applikasjoner som typisk er i bruk for å kryptere materiale eller anonymisere kommunikasjon på de ulike nivåene. Det finnes mange andre dataprogrammer som kan brukes til samme formål.

En forsvarlig sikring av upublisert materiale handler likevel om mer enn bare å bruke riktig type sikkerhetsprogramvare. Den avhenger også av at hver medarbeider opptrer konsekvent i sin etterlevelse av sikkerhetrutinene. Redaksjonsledelsens rolle er å skape en dypere forståelse for hvorfor god sikring av visse typer upublisert materiale er nødvendig, og at dette krever høy grad av disiplin.

3.1 Fare for saken (grønt regime)

Ingen beskyttelse av data utover ordinær pålogging. Statistikk og offentlige data som er tilgjengelig for enhver er eksempler på data som faller inn under grønt regime. Husk at en lekkasje likevel kan ha skadepotensiale, fordi den gir uvedkommende kunnskaper om hvilke redaksjonelle prosjekter som er under arbeid.

Det finnes materiale som er av en slik natur at det ikke er knyttet vesentlig risiko til eventuelle lekkasjer. Dette kan dreie seg om offentlige og allment tilgjengelige datasett --- slik som de som fritt kan lastes ned fra data.norge.no eller ssb.no

NB! At dokumenter og datasett er offentlige, betyr ikke at det automatisk hører inn under grønt regime.

Offentlige datasett kan fortsatt inneholde for eksempel persondata, injurierende og inkriminerende opplysninger og andre saksopplysninger som gjør at datafilene absolutt hører hjemme i gult regime så lenge de ikke er publisert i sammenheng med redaksjonelle prosjekter.

Eksempler på dette er dommer fra domstol.no eller lønnsoversikter fra det offentlige.

Videre skal man være klar over sammenhengen journalistikken vår setter offentlige og "grønne"' data inn i. En offentlig liste over byggesaker, lastet ned fra kommunens åpne hjemmesider, kan fort havne i gult regime når vi kobler den mot vernemyndighetenes like offentlige oversikt over fredede og verneverdige bygninger. Derfor kan det hende at en samling datasett bør beskyttes ekstra, selv om hvert enkelt datasett er offentlig og allerede åpent tilgjengelig på nettet.

Husk at enhver datalekkasje - selv de som er ganske "ufarlige'" - er skadelig for tilliten til mediene. Publikum kan få inntrykk av at vi slurver med datasikkerheten, og hvordan er det da med kildevernet? Hovedbudskapet er derfor: Hold deg i gult regime som en hovedregel.

3.2 Fare for tilliten (gult regime)

E-post kryptert, fulldiskkryptering påskrudd. Som oftest det mest fornuftige nivået å legge seg på for de fleste normale situasjoner. Datasett med offentlige opplysninger som kan knyttes til enkeltpersoner er eksempler på materiale som hører inn under gult regime.

I gult regime legger vi oss på et sikkerhetsnivå som primært retter seg mot å forhindre at upublisert materiale kommer på avveie. Her befatter vi oss mest med kryptering og ikke med anonymisering.

For de fleste praktiske formål, er dette et fornuftig nivå å legge seg på i det daglige, fordi tilfredsstillende sikkerhet kan oppnås uten for store praktiske ulemper.

Følgende verktøy er relevante for gult regime:

- Fulldiskkryptering (BitLocker/FileVault/LUKS) for å sikre alle data på disken.

- E-post-kryptering (PGPMail/GPG4Win/Thunderbird) for å kryptere e-postmeldinger.

3.3 Fare for kildevernet (rødt regime)

Når kildevernet gjør seg gjeldende, holder det ikke bare å kryptere innholdet i kritisk korrespondanse. Man må man også ta hensyn til behovet for anonymisering av selve kommunikasjonen med kilden. Unngå sporbare kanaler som alminnelig e-post og telefon/SMS. Velg anonymiserte kommunikasjonverktøy som Signal og anonymiseringsnettverket Tor.

Rødt regime er hovedsakelig forbeholdt saker der det kan tenkes at noen aktivt går inn for å finne identiteten til kilder som er lovet anonymitet. I et slikt scenario er ikke kryptering alene tilstrekkelig. Dette gjelder også opplysninger som setter andre mennesker i fare, uavhengig av om de opptrer som kilder eller ikke.

Metadata, som personers navn, IP-adresse, lokasjon, e-postadresse, bru\-ker-id og lignende, må skjules for å avskjære ressurssterke aktører fra å avdekke kilders identitet fra serverlogger eller overvåkningsdata.

De samme verktøyene som er aktuelle for gult regime, er også aktuelle for rødt regime. I tillegg er følgende verktøy viktige:

- SecureDrop or sterkt varslervern

- Tails for å skjule spor

- VeraCrypt for kryptering av filer og disker

- Signal for å kommunisere sikkert med kilder

Les mer om alle disse vektøyene her (legg inn lenke)